V prvej časti nášho seriálu o pirátstve na herných konzolách sme sa pozreli predovšetkým na začiatky a priblížili sme si určitým spôsobom problematiku tejto odvrátenej strany herného priemyslu. Dnes sa pozrieme na to, akým spôsobom došlo k prelomeniu ochrán herných konzol XBOX360 a PlayStation 3, hlavných aktérov siedmej generácie. Tú osobne považujem za prelomovú a asi najzaujímavejšiu z pohľadu modifikácií. Dajte si variť vodu na kávu, bude to jazda…

Začali by som hernou konzolou od Microsoftu. Reč je celkom logicky o konzole XBOX360, ktorá si prešla asi najbujarejším štartom v histórii herných konzol. Predovšetkým vďaka neslávne známej chybe RRoD, ktorá pre Microsoft znamenala obrovskú investíciu do opráv, no v konečnom dôsledku aj veľký úspech.

Konzola začala svoju púť 22. novembra v roku 2005. Vtedy najzákladnejšia CORE edícia štartovala na cene 299 dolárov. Pri svojom štarte vyrukovala s výbornou ochranou systému. Počítalo sa so šifrovaním bootu, všetky aplikácie museli byť digitálne podpísané a na svoje si prišla aj technológia eFuse od IBM a virtualizácia. Navyše, aby nedochádzalo k skúmaniu dát v pamätiach, tak aj tie podliehali šifrovaniu.

Je jasné, že Microsoft dobre vedel, čo pre konzolu znamená ochrana systému a logicky aj údajov používateľa konzoly. Už vtedy museli počítať s nasadením kvalitnej ochrany, keďže Microsoft chcel naplno rozbehnúť službu XBOX Live. Tá počítala s rôznymi online službami, či už finančnými alebo v rámci ochrany osobných údajov.

Neprehliadnite! Prvú časť seriálu o konzolovom pirátstve

Konzola odolávala akémukoľvek zásahu len 12 mesiacov. Prvý úspešný zo strany hackerov prišiel vďaka nedopatreniu a chybe samotného Microsoftu. Ten v hre Peter Jackson’s King Kong prehliadol nasadenie digitálneho podpisu spúšťacieho súboru. Všímavému oku piráta táto udalosť neunikla a prvý zásah bol na svete. Je nutné povedať, že tento exploit (programátorská chyba) nebol využitý ako forma pirátstva. Vďaka nemu bolo možné na Xboxe spustiť operačný systém Linux.

Čo je však najzásadnejšie, týmto krokom bolo možné začať skúmať samotnú architektúru ochrany a zisťovať tak potenciálne slabiny. Microsoft, samozrejme, následne vydaním aktualizácie zabránil použitiu toho exploitu. Bolo jasné, že ponechanie tejto bezpečnostnej diery v systéme je rizikové a museli konať. Odpoveďou bola technológia eFuse.

Ide o komplexnú technológiu, nie je cielená len na bezpečnosť, ale Microsoftu významne dopomohla k ochrane systému. V samotnej architektúre konzoly sa nachádzalo niekoľko eFuse, číže laicky povedané poistiek.

V rámci excelentnej ukážky zabezpečenia konzoly Microsoft zvolil aj „kľúčovanie“ jednotlivých komponentov. Všetky zásadné komponenty obsahovali svoj osobitný kľúč. Ak by sme teoreticky vybrali jeden procesor z konzoly a zamenili ho za druhý, konzola by nefungovala. V samotnom jadre a procese spúšťania dochádzalo ku kontrole kľúčov. Údaje sú uložené v NAND pamäti a pri spúšťaní muselo všetko sedieť. Pod šifrovaním prebiehali kontroly kľúčov procesora či DVD-ROM mechaniky – eFuse je ďalším ochranným prvkom. Pri výrobe boli v procesore nachystané poistky v rámci bezpečnosti. Každá v sebe skrývala určitú formu kódu a ak sa Microsoft rozhodol, tak mohol aktualizáciou poistku v systéme jednoducho „spáliť“ fyzicky. Tým pádom už nebolo možné využiť kód tejto poistky a na rad prišla ďalšia, ktorá mala znamenať iný proces spúšťania. Aké údaje a ako presne celý tento proces prebieha je síce zmapované na úrovni, no ani po 11 rokoch nie je úplne jasné, čo všetko systém ukrýva.

Microsoft teda aktualizáciou jadra systému vďaka pravidelným záplatám dokázal zamedziť využitie exploitu hry King-Kong. Pokiaľ ste chceli hrať všetky novšie hry a využívať online služby, museli ste konzolu aktualizovať a tým pádom ste prišli schopnosť využívať túto chybu.

Microsoftu sa síce podarilo ochrániť jadro systému, no došlo k prelomeniu na inom fronte. Tou slabinou boli už spomínané DVD-ROM mechaniky. Problémom bol samotný firmware mechaniky. Ten nebol zabezpečený na takej úrovni ako ostatné časti. V konzolách sa nachádzali mechaniky známych výrobcov s prakticky nezmenenou architektúrou od bežných retail mechaník.

Bežne sme na PC mohli aktualizovať firmware mechaniky bez špeciálneho hardvéru a to bola cesta pre pirátov. Bežným spôsobom crackovania bolo možné preskočiť kontrolu originality média v mechaniky a následne tak bolo umožnené spustiť záložnú kópiu na xboxe. Toto bol prelom, keďže si mechaniku mohol upraviť prakticky ktokoľvek.

Neprehliadnite! Prvú časť seriálu o konzolovom pirátstve

Jediný problém bol kľúč. Ako CPU, tak aj DVD-ROM mechanika mala ten svoj. Všetko, čo bolo potrebné upraviť, bol váš kľúč. Ten ste s pomocou jednoduchého programu vložili do FW a následne ste ho nahrali do mechaniky, nepotrebovali ste extra zariadenia. XBOX mechaniky využívali SATA konektor pre dáta a špeciálny pre napájanie. Napájanie ste vyriešili konektorom z konzoly a SATA kábel pre dáta ste pripojili do PC.

Do augusta 2011 to bol jediný spôsob ako spúšťať na xboxe nelegálne kópie. V zásade táto úprava umožňovala len toto. Zmena prišla následne potom. Na základe znalostí z exploitu hry King-Kong, dodnes neznámeho hackera menom GliGli a niekoľkých členov stojacich okolo Linuxu na xboxe, prišiel na scénu takzvaný Reset Glitch Hack.

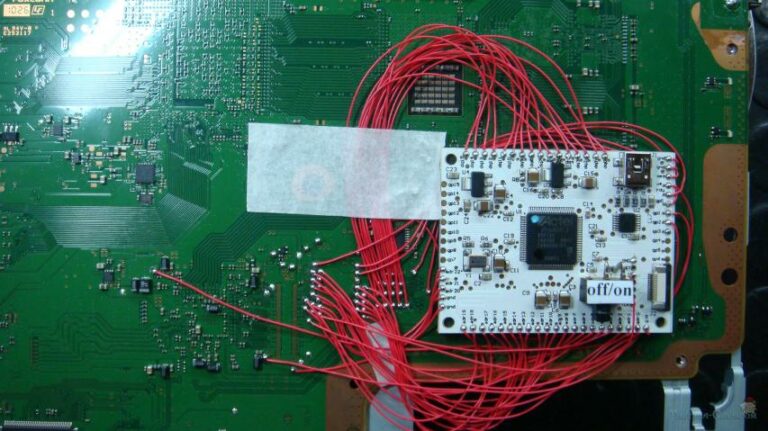

Základ spočíval vo využívaní kódu úloh procesora, ktorý je súčasťou prvého zavádzača (1BL, first bootloader) a je uložený v ROM pamäti, teda jeho zamedzenie v rámci softvéru je nemožné. Jeho trik spočíva hlavne v znížení taktu procesora a ďalších postupoch, ktoré tu nebudeme rozoberať, hlavne pre náročnosť. Len podotkneme, že k prevedeniu bol potrebný špeciálny kus hardvéru známy ako modchip.

Týmto spôsobom Microsoft s prelomením ochrany prehráva. Reset Glitch Hack umožňoval nielen spustenie nelegálnych kópií hier z pevného disku, USB diskov, ale aj spustenie rôznych homebrew aplikácií. Homebrew aplikácie sú vlastne programy vytvorené „štvrtou“ stranou, teda hráčmi, bežnými programátormi… Mohli ste tak na konzole spustiť upravený dashboard, aplikácie na prehrávanie multimédií a iné.

Aj napriek tomuto všetkému musím ale zdôrazniť, že k prelomeniu ochrán v rámci online služieb do dnešného dňa nedošlo.

Úplne iná kapitola je konzola z dielne Sony – PlayStation 3, ktorá prišla do predaja 11. novembra 2006 v cenovke od 499 dolárov. Tá rovnako ako XBOX360 využívala podobné technológie ochrany. Okrem iného sa k tomu pridalo izolované SPU. Je pravdou, že ak by Microsoft lepšie dohliadol na verifikáciu vydaných titulov, mohla byť situácia ohľadom prelomenia ochrany úplne inde.

Sony si jednoducho dala lepší pozor. Žiadny známy exploit v hrách proste nie je. Ďalším aspektom je aj samotná mechanika. Ani tu by sme nepochodili, aj keď na konci cyklu konzoly sa našla malá trhlina aj tu. PlayStation 3 totiž využíval vlastné Blu-ray mechaniky, ktoré boli súčasťou celku a hlavne mali lepšie zabezpečenie. Celé štyri roky nedošlo k žiadnemu zásadnejšiemu narušeniu ochrany. Zmena prišla v roku 2010.

Aj v tomto prípade to bol exploit. Ten súvisel s USB zariadeniami. Vďaka špeciálnemu USB kľúču bolo možné využiť slabinu v pamäti a spustiť tak nepodpísaný kód. Tu môžeme povedať, že sa táto chyba využila hneď na púšťanie nelegálnych kópií. Tie síce nebolo možné spustiť cez kópiu Blu-ray disku, ale priamo z pevného disku. Jediná homebrew aplikácia tak bola Backup manager.

Sony zareagovala okamžite. Táto metóda bola využiteľná len pri systémoch s verziou 3.41 alebo nižšou. Nasledovala aktualizácia a exploit bol odstránený. Všetko to bolo len ticho pred búrkou.

Veľkým lákadlom konzoly PlayStation 3 bola možnosť oficiálne si do systému nainštalovať „Other OS“. Majiteľom konzoly tak bolo umožnené si nainštalovať Linux distribúciou operačného systému. V SONY si proste museli veriť, že tak mocný nástroj ako je inštalácia ďalšieho systému sa im nevypomstí. Mýlili sa…

Neprehliadnite! Prvú časť seriálu o konzolovom pirátstve

Na scénu prichádza talentovaný hacker George Francis Hotz. Tento americký mladík, ktorý študoval na Bergen County Academies v obore AEDT (Academy for Engineering and Design Technology), sa zviditeľnil hlavne vďaka prelomeniu ochrany prvého Iphonu a svoju bohatú kariéru obohatil aj prelomením PlayStation 3 ochrany.

George Hotz, známy ako geohot, pracoval na prelomení ochrany už od roku 2010. Založil si vlastný blog, kde prezentoval svoj progres. Presne 22. januára 2010 na blogu informoval o úspešnom prelomení. Okrem iného uviedol, že jeho postup neumožňuje len spustenie homebrew aplikácií, ale aj návrat PlayStation 2 emulácie, ktorú Sony v rámci zníženia nákladov neskôr z PS3 odstránila.

Svoju prácu demonštroval na oficiálnom systéme 3.15 a využíval práve možnosti Other OS. Vďaka upravenému jadru Linuxu sa mu podarilo cez zbernicu získať hypervisor prístup, teda absolútnu kontrolu nad systémom. Geohot upozornil Sony, že bude mať pravdepodobne problémy s opravou jeho patchu. Sony odpovedala tradične – vydaním novej aktualizácie. Tá znemožnila inštaláciu systému Linux na PS3. Tento krok mnohých pobúril a dosť naštrbil dôveru Sony, avšak bolo neskoro.

Geohot zverejnil na internete video, ktoré ukazuje spustený Other OS aj na aktualizácii 3.21, pričom práve tá znemožňovala inštaláciu ďalšieho systému. V júni 2010 informoval, že sa už nechce zaoberať ďalšiemu skúmaniu ochrany konzoly PlayStation 3. Tu na scénu prichádza známa skupina fail0verflow, ktorá čerpala z práce geohota. Tá upozornila na trhliny v systéme 3.55 a mladý hacker sa k slovu opäť prihlásil. Ukazuje video, kde prezentuje homebrew na systéme 3.55. Následne 11. januára 2011 dochádza k žalobe zo strany Sony na Hotza. Ten definitívne končí a už sa ďalšiemu skúmaniu ochrany nezaoberá.

Všetko sa tak točí aj dnes okolo systému 3.55. Ten je posledný, ktorý umožňuje spustenie nepodpísaného kódu. Je jasné, že aj tu výrobca zakročil. Vydali ďalšie aktualizácie a akékoľvek zmeny na novších systémoch nie sú možné.

Ale ako to už v živote býva, aj tu sa našla alternatívna cesta. Tá spočíva v downgrade systému. To značí zníženie akéhokoľvek novšieho systému, na verziu 3.55. Prebieha úpravou NAND/NOR pamäte. V podstate vyčítate z konzoly za pomoci hardvéru obsah systému, presnejšie jeho jadro, upravíte ho a znova zapíšete do konzoly. Môžete tak do konzoly opäť dostať systém 3.55 alebo už upravený firmware, takzvaný Custom Firmware s aktuálnou verziou.

Je nutné podotknúť, že ani tu nedochádza ku komplexnému prelomeniu. Už všetky novšie verzie PlayStation 3, konkrétne Slim modely od verzie 2504B, majú v architektúre upravený metldrv.

Ten sa objavil anonymne na scéne v priebehu roka 2011 po všetkých peripetiách so skupinou fail0verflow a geohotom a umožňoval spomínaný downgrade. Táto metóda, kde sa zníži verzia systému a následne nahrá späť do konzoly, sa používa aj dnes. Všetky novšie revízie konzoly sú voči hacku odolné. Takže musíte mať trochu šťastie, ak si chcete zaobstarať konzolu, ktorá hack umožňuje. Jediná cesta je bazár…

Alternatíva k tomuto je možno metóda ODE (Optical Drive Emulation, emulácia mechaniky). Tá sa objavila aj pri XBOX360, ale k masívnejšiemu nasadeniu nedošlo, pretože aj v tomto prípade sa využívajú známe metódy, ktoré sú praktickejšie a hlavne lacnejšie. ODE sa pri PS3 objavila až pri konci cyklu a umožňuje nasadenie aj super slim modeloch, ale stretáva sa s problémami a podpora zo strany výrobcu je chabá.

Tak vidíte, milí priatelia, okolo siedmej generácie konzol to bol slušný ohňostroj. S určitosťou ale môžeme povedať, že v oboch táboroch si na ochranách dali záležať.

Neprehliadnite! Prvú časť seriálu o konzolovom pirátstve